在Global.asax文件里实现通用防SQL注入漏洞程序(适应于post/get请求)

更新时间:2021年9月22日 10:17 点击:1360

首先,创建一个SQLInjectionHelper类完成恶意代码的检查

代码如下:

using System;

using System.Collections.Generic;

using System.Linq;

using System.Web;

using System.Text.RegularExpressions;

/// <summary>

///SQLInjectionHelper 的摘要说明

/// </summary>

public class SQLInjectionHelper

{

/// <summary>

/// 获取Post的数据

/// </summary>

/// <param name="request"></param>

/// <returns></returns>

public static bool ValidUrlData(string request)

{

bool result = false;

if (request == "POST")

{

for (int i = 0; i < HttpContext.Current.Request.Form.Count; i++)

{

result = ValidData(HttpContext.Current.Request.Form[i].ToString());

if (result)

{

break;

}

}

}

else

{

for (int i = 0; i < HttpContext.Current.Request.QueryString.Count; i++)

{

result = ValidData(HttpContext.Current.Request.QueryString[i].ToString());

if (result)

{

break;

}

}

}

return result;

}

/// <summary>

/// 验证是否存在注入代码

/// </summary>

/// <param name="inputData"></param>

/// <returns></returns>

private static bool ValidData(string inputData)

{

//验证inputData是否包含恶意集合

if (Regex.IsMatch(inputData, GetRegexString()))

{

return true;

}

else

{

return false;

}

}

/// <summary>

/// 获取正则表达式

/// </summary>

/// <returns></returns>

private static string GetRegexString()

{

//构造SQL的注入关键字符

string[] strChar = { "and", "exec", "insert", "select", "update", "delete", "count", "from", "drop", "asc", "or", "char", "%", ";", ":", "\'", "\"", "-", "chr", "master", "mid", "truncate", "declare", "char", "SiteName", "/add", "xp_cmdshell", "net user", "net localgroup administrators", "exec master.dbo.xp_cmdshell" };

string str_Regex = ".*(";

for (int i = 0; i < strChar.Length - 1; i++)

{

str_Regex += strChar[i] + "|";

}

str_Regex += strChar[strChar.Length - 1] + ").*";

return str_Regex;

}

}

有此类后即可使用Global.asax中的Application_BeginRequest(object sender, EventArgs e)事件来实现表单或者URL提交数据的获取,获取后传给SQLInjectionHelper类ValidUrlData方法来完成检查

代码如下

protected void Application_BeginRequest(object sender, EventArgs e)

{

bool result = false;

result = SQLInjectionHelper.ValidUrlData(Request.RequestType.ToUpper());

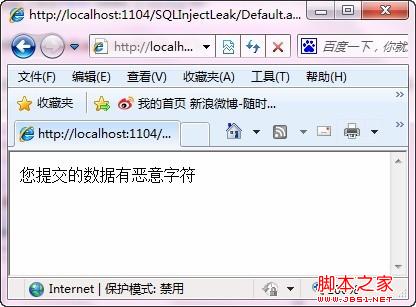

if (result)

{

Response.Write("您提交的数据有恶意字符");

Response.End();

}

}

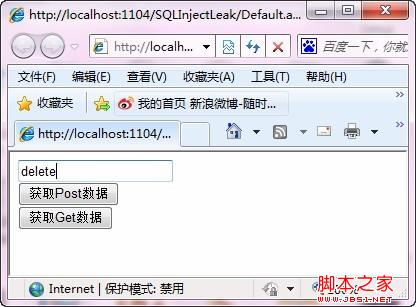

下面以一个小程序测试:

创建一个页面,如下

<%@ Page Language="C#" AutoEventWireup="true" CodeFile="Default.aspx.cs" Inherits="_Default" %>

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml">

<head runat="server">

<title></title>

</head>

<body>

<form id="form1" runat="server">

<div>

<asp:TextBox ID="TextBox1" runat="server"></asp:TextBox>

<br />

<asp:Button ID="btnPost" runat="server" Text="获取Post数据"

onclick="btnPost_Click" />

</div>

<asp:Button ID="btnGet" runat="server" Text="获取Get数据" onclick="btnGet_Click" />

</form>

</body>

</html>

分别添加单击事件,如下

protected void btnPost_Click(object sender, EventArgs e)

{

}

protected void btnGet_Click(object sender, EventArgs e)

{

Response.Redirect("Default.aspx?a=1&b=2&c=3");

}

在文本框中输入非法字符串,无论post请求还是get请求,都会被防SQL注入程序所截获

代码如下:

复制代码 代码如下:

using System;

using System.Collections.Generic;

using System.Linq;

using System.Web;

using System.Text.RegularExpressions;

/// <summary>

///SQLInjectionHelper 的摘要说明

/// </summary>

public class SQLInjectionHelper

{

/// <summary>

/// 获取Post的数据

/// </summary>

/// <param name="request"></param>

/// <returns></returns>

public static bool ValidUrlData(string request)

{

bool result = false;

if (request == "POST")

{

for (int i = 0; i < HttpContext.Current.Request.Form.Count; i++)

{

result = ValidData(HttpContext.Current.Request.Form[i].ToString());

if (result)

{

break;

}

}

}

else

{

for (int i = 0; i < HttpContext.Current.Request.QueryString.Count; i++)

{

result = ValidData(HttpContext.Current.Request.QueryString[i].ToString());

if (result)

{

break;

}

}

}

return result;

}

/// <summary>

/// 验证是否存在注入代码

/// </summary>

/// <param name="inputData"></param>

/// <returns></returns>

private static bool ValidData(string inputData)

{

//验证inputData是否包含恶意集合

if (Regex.IsMatch(inputData, GetRegexString()))

{

return true;

}

else

{

return false;

}

}

/// <summary>

/// 获取正则表达式

/// </summary>

/// <returns></returns>

private static string GetRegexString()

{

//构造SQL的注入关键字符

string[] strChar = { "and", "exec", "insert", "select", "update", "delete", "count", "from", "drop", "asc", "or", "char", "%", ";", ":", "\'", "\"", "-", "chr", "master", "mid", "truncate", "declare", "char", "SiteName", "/add", "xp_cmdshell", "net user", "net localgroup administrators", "exec master.dbo.xp_cmdshell" };

string str_Regex = ".*(";

for (int i = 0; i < strChar.Length - 1; i++)

{

str_Regex += strChar[i] + "|";

}

str_Regex += strChar[strChar.Length - 1] + ").*";

return str_Regex;

}

}

有此类后即可使用Global.asax中的Application_BeginRequest(object sender, EventArgs e)事件来实现表单或者URL提交数据的获取,获取后传给SQLInjectionHelper类ValidUrlData方法来完成检查

代码如下

复制代码 代码如下:

protected void Application_BeginRequest(object sender, EventArgs e)

{

bool result = false;

result = SQLInjectionHelper.ValidUrlData(Request.RequestType.ToUpper());

if (result)

{

Response.Write("您提交的数据有恶意字符");

Response.End();

}

}

下面以一个小程序测试:

创建一个页面,如下

复制代码 代码如下:

<%@ Page Language="C#" AutoEventWireup="true" CodeFile="Default.aspx.cs" Inherits="_Default" %>

<!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd">

<html xmlns="http://www.w3.org/1999/xhtml">

<head runat="server">

<title></title>

</head>

<body>

<form id="form1" runat="server">

<div>

<asp:TextBox ID="TextBox1" runat="server"></asp:TextBox>

<br />

<asp:Button ID="btnPost" runat="server" Text="获取Post数据"

onclick="btnPost_Click" />

</div>

<asp:Button ID="btnGet" runat="server" Text="获取Get数据" onclick="btnGet_Click" />

</form>

</body>

</html>

分别添加单击事件,如下

复制代码 代码如下:

protected void btnPost_Click(object sender, EventArgs e)

{

}

protected void btnGet_Click(object sender, EventArgs e)

{

Response.Redirect("Default.aspx?a=1&b=2&c=3");

}

在文本框中输入非法字符串,无论post请求还是get请求,都会被防SQL注入程序所截获

图1 测试防SQL注入程序的页面

图2 错误信息

相关文章

- 这篇文章主要介绍了ASP.NET中Global和URLReWrite用法,较为深入浅出的分析了Global.asax的功能及配置技巧,并实例分析了URLReWrite实现伪静态的方法,需要的朋友可以参考下...2021-09-22

- global关键字用来在函数或其他局部作用域中使用全局变量, nonlocal声明的变量不是局部变量,也不是全局变量,而是外部嵌套函数内的变量。这篇文章主要介绍了Python中 Global和Nonlocal的用法,需要的朋友可以参考下...2020-04-22

.net全局定时定期执行某些操作在Global.asax中具体实现

全局定时定期执行某些操作看起来是多么自动化的一个问题不过在.net的Global.asax文件中稍微配置即可实现,详细配置如下,感兴趣的朋友可以参考下哈...2021-09-22- global 是 C# 2.0 中新增的关键字,理论上说,如果代码写得好的话,根本不需要用到它,但是不排除一些特别的情况,比如修改别人的代码,本文仅举例说明。...2020-06-25

- 这篇文章主要介绍了c#定时器和global实现自动job示例,大家参考使用吧...2020-06-25

- 通过string absolutelyPath可设置对路径,具体代码如下,感兴趣的朋友可以参考下哈,希望对你有所帮助...2021-09-22

- 这篇文章主要介绍了Python全局变量与global关键字常见错误解决方案,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下...2020-10-05

在Global.asax文件里实现通用防SQL注入漏洞程序(适应于post/get请求)

可使用Global.asax中的Application_BeginRequest(object sender, EventArgs e)事件来实现表单或者URL提交数据的获取,获取后传给SQLInjectionHelper类ValidUrlData方法来完成检查...2021-09-22- 这篇文章主要探讨的是python修改全局变量可不可以不加global,我们在局部作用域内使用全局变量,需要使用global关键字进行声明,不然便不可用,但下面小编就和大家分享可以修改的数据类型在函数内部做修改操作是不需要声明global的商务情况,需要的朋友可以参考下...2022-02-10